En bref

- Clarifier les objectifs avant toute migration cloud : coûts, délais, sécurité cloud, innovation.

- Auditer l’infrastructure informatique et cartographier les dépendances pour éviter les coupures.

- Choisir le bon modèle (public, privé, hybride, multicloud) selon conformité et agilité.

- Éviter le vendor lock-in grâce aux standards ouverts, aux conteneurs et à l’automatisation.

- Planifier par vagues avec tests, critères d’acceptation et plan de retour arrière.

- Former les équipes et installer une gouvernance FinOps/DevSecOps pour tenir la trajectoire.

- Optimiser après bascule : monitoring, droits d’accès, coûts, résilience, gestion des données.

La migration vers le cloud ressemble rarement à un simple déménagement. Elle ressemble davantage à une chirurgie délicate, pratiquée sur une organisation qui doit continuer à vivre pendant l’opération. Les directions générales y voient une promesse d’agilité, tandis que les équipes techniques redoutent la dette cachée, les dépendances oubliées et les factures qui gonflent. Pourtant, lorsqu’une stratégie migration est posée avec rigueur, la transition peut devenir un accélérateur : modernisation de l’infrastructure informatique, déploiements plus rapides, meilleure résilience, et parfois même une réduction de l’empreinte carbone via des centres de données mieux optimisés. En 2026, le sujet n’est plus de “passer au cloud”, mais de réussir migration sans perdre la maîtrise : sécurité, coûts, performance, conformité, et gouvernance.

Ce guide complet suit un fil conducteur concret : l’entreprise fictive Ordalie Santé, un groupe de cliniques et de services numériques. Elle veut moderniser son SI, tout en protégeant des données sensibles et en évitant une rupture de service. Au fil des sections, ses arbitrages illustrent les décisions qui comptent vraiment : quoi migrer, vers quelle infrastructure cloud, avec quelles méthodes, et comment piloter l’après. Car le cloud computing n’est pas une destination figée. Il impose, au contraire, un rythme continu d’optimisation IT et de contrôle.

Migration cloud : cadrer les objectifs et la gouvernance pour réussir sans dérive

Une migration cloud réussie commence rarement par un outil. Elle démarre par une conversation exigeante entre métiers, DSI, sécurité et finance. Ordalie Santé a d’abord listé ses irritants : lenteur des mises en production, matériel en fin de vie, et coûts de maintenance imprévisibles. Ensuite, l’entreprise a traduit ces irritants en objectifs mesurables. Ainsi, la “réduction des coûts” est devenue un indicateur de TCO et de consommation réelle. De même, “mieux sécuriser” s’est converti en exigences de sécurité cloud, de journalisation et de gestion des identités.

Pour éviter les malentendus, la gouvernance doit être définie avant les premières migrations. D’un côté, des règles d’accès strictes limitent les manipulations à risque. De l’autre, un cadre budgétaire empêche la prolifération d’environnements inutiles. Ordalie Santé a mis en place un comité mensuel, avec un tableau de bord simple : disponibilité, latence, coûts, incidents, et délai de livraison. Grâce à cette gouvernance, chaque décision technique reste alignée avec une promesse métier.

Objectifs métier : de la promesse à la métrique

Un objectif flou attire les dérives, tandis qu’un objectif chiffré crée un cap. Par exemple, Ordalie Santé voulait accélérer le déploiement de son portail patient. L’objectif est devenu : “passer de deux mises en production mensuelles à deux par semaine”. Dans le même temps, l’équipe finance a demandé une visibilité sur la facture. Par conséquent, un budget mensuel par produit a été fixé, avec alertes si dépassement. Cette approche rend la discussion rationnelle, même lorsqu’un choix technique est coûteux.

La conformité, elle aussi, doit être traduite. Le RGPD impose une discipline sur la gestion des données : localisation, durée de conservation, droit à l’effacement, et traçabilité. Ainsi, un registre des traitements et un plan de classification ont été intégrés au projet. Dans certains secteurs, des référentiels spécifiques peuvent s’ajouter. Dans tous les cas, mieux vaut écrire ces exigences avant la sélection d’architecture, sinon le retour en arrière devient cher.

Découper le périmètre : quoi migrer, et pourquoi maintenant ?

Le périmètre doit être construit comme un portefeuille. D’abord, Ordalie Santé a isolé les “quick wins” : un intranet vieillissant et un outil de planification interne. Ensuite, l’entreprise a évalué les systèmes critiques : dossier patient, facturation, annuaire, et bus d’échanges. Cette hiérarchisation réduit la pression. Elle permet aussi de valider la méthode, avant de toucher au cœur opérationnel.

Une question revient souvent : faut-il tout migrer ? Pas forcément. Certaines applications proches de la retraite peuvent être arrêtées. D’autres peuvent être remplacées par du SaaS, ce qui change le rôle de la DSI. Ordalie Santé a retiré un outil RH obsolète et l’a remplacé. Résultat : moins de serveurs, moins de correctifs, et des cycles plus stables. Ce type de décision, pourtant simple, libère du budget pour les briques qui font la différence.

Gouvernance FinOps et DevSecOps : tenir les coûts et la sécurité dans la durée

La migration cloud ne se limite pas à une bascule. Elle ouvre une période de consommation variable, donc de surprises possibles. C’est là que FinOps intervient : tags obligatoires, budgets, revues de consommation, et arbitrages par valeur. Ordalie Santé a imposé des étiquettes “projet”, “environnement” et “centre de coût”. Ainsi, chaque euro peut être attribué. En parallèle, des politiques d’extinction automatique des environnements de test ont réduit la facture nocturne.

DevSecOps complète le dispositif. Plutôt que d’ajouter la sécurité à la fin, elle est intégrée au pipeline : scans d’images, secrets gérés, et revues d’IaC. Cette discipline limite les erreurs, tout en accélérant la livraison. Une règle a été adoptée : “pas de déploiement sans logs et alertes”. Cet accord simple évite une production silencieuse, donc difficile à diagnostiquer. La suite logique est l’audit technique de l’existant, car on ne migre pas ce que l’on ne comprend pas.

Audit d’infrastructure informatique : cartographier dépendances, données et performance avant la bascule

Dans de nombreuses entreprises, le SI est un archipel. Des applications parlent entre elles, mais les cartes sont incomplètes. Par conséquent, l’audit n’est pas une formalité : il protège le projet. Ordalie Santé a commencé par inventorier serveurs, bases de données, licences, et flux réseau. Ensuite, l’équipe a identifié ce qui dépend de quoi. Cette cartographie a révélé une surprise classique : un script nocturne, hébergé sur une vieille VM, alimentait la facturation. Sans cet audit, la migration aurait cassé un processus vital.

L’audit sert aussi à dimensionner. Une application peut consommer peu en moyenne, mais exploser lors d’une clôture mensuelle. Ainsi, la mesure des pics CPU, mémoire et I/O devient décisive. Dans le cloud computing, payer pour un surdimensionnement permanent coûte cher. À l’inverse, sous-dimensionner crée une dégradation utilisateur. L’objectif est donc d’obtenir un profil de charge réaliste, puis de choisir une cible adaptée.

Inventaire technique : actifs, licences et zones grises

Un inventaire utile ne se limite pas aux machines. Il doit inclure versions, dépendances, et contrats. Ordalie Santé a découvert que certaines licences n’autorisaient pas le déploiement sur infrastructure mutualisée. Donc, ces composants ont été soit remplacés, soit isolés dans un modèle compatible. Cette étape évite des risques juridiques, souvent ignorés pendant les projets.

Les “zones grises” méritent une attention spéciale : comptes partagés, accès administrateur non tracé, clés d’API stockées en clair. Avant migration, ces pratiques deviennent dangereuses. Ainsi, l’entreprise a imposé un annuaire central, des rôles, et une rotation des secrets. Ce travail paraît ingrat, cependant il réduit les incidents futurs. En matière de sécurité cloud, la discipline de base fait souvent la différence.

Cartographie applicative : dépendances, latence et partenaires

Les dépendances ne sont pas que techniques. Certaines applications consomment des services tiers : paiement, SMS, ou annuaires externes. Ordalie Santé a listé ces intégrations et a testé la latence depuis différentes régions. Ensuite, elle a choisi une localisation de ressources proche des utilisateurs, tout en respectant la conformité. Cette démarche réduit les risques de lenteur, surtout pour les applications interactives.

Un autre point est la connectivité avec les sites physiques. Dans un groupe de cliniques, le réseau local peut être variable. Donc, l’équipe a planifié un renforcement des liens pour les sites critiques. En parallèle, une architecture “mode dégradé” a été définie pour certaines fonctions. Le résultat : même en cas de coupure réseau, les opérations essentielles restent possibles. Ce type de conception améliore la confiance des équipes terrain.

Évaluer la performance actuelle : établir une base de référence

Avant de migrer, il faut savoir ce que “bon” signifie. Ordalie Santé a mesuré les temps de réponse, le taux d’erreur, et la disponibilité par application. Ensuite, ces chiffres ont été utilisés comme critères d’acceptation. Ainsi, après migration, toute régression est détectée rapidement. Cette base de référence sert aussi à négocier : si la latence augmente, l’équipe peut ajuster la région, le cache, ou l’architecture.

Pour éviter de se limiter à une photo instantanée, l’entreprise a collecté plusieurs semaines de métriques. Cela a mis en évidence un surprovisionnement sur certaines VM. Par conséquent, une partie du budget a été réallouée vers des tests de résilience. L’audit devient alors un outil d’optimisation IT, pas seulement de contrôle. La prochaine étape logique consiste à choisir le modèle de cloud et le fournisseur, sans se laisser piéger par les effets de mode.

Une fois l’inventaire consolidé et les flux clarifiés, la sélection du modèle de cloud peut s’appuyer sur des faits. Cette transition est souvent plus politique que technique, car elle touche à la souveraineté, aux contrats, et à la maîtrise opérationnelle.

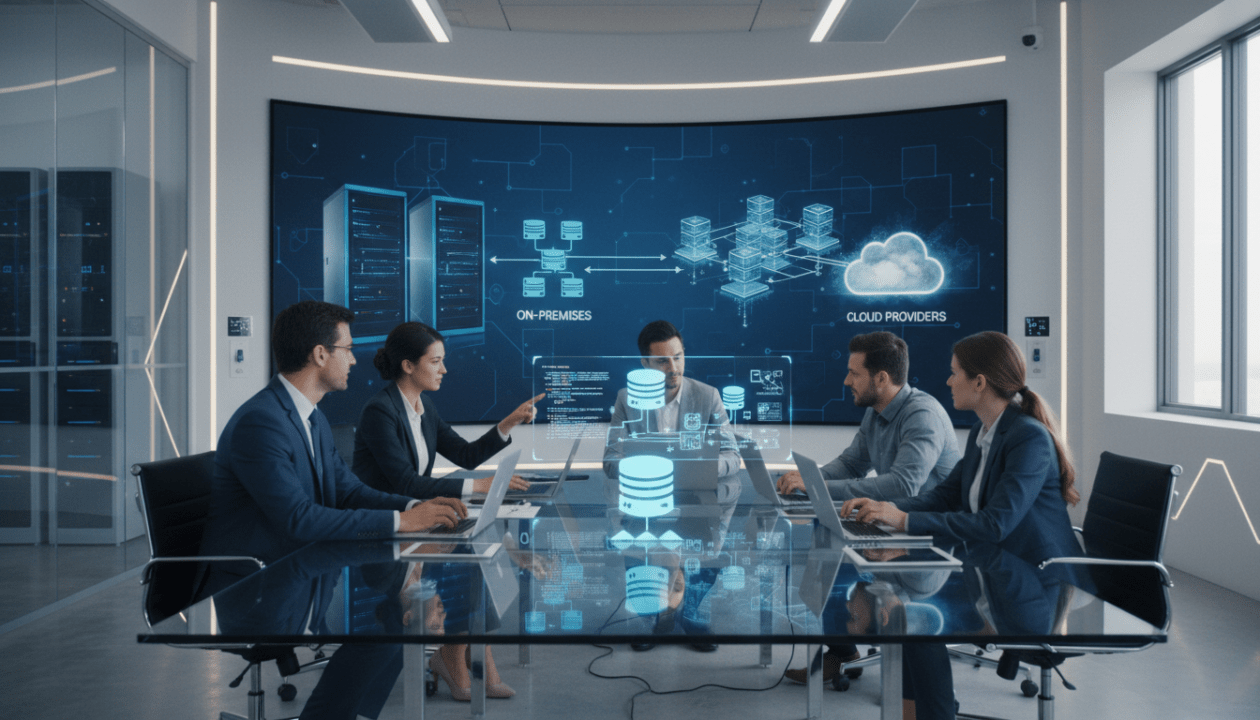

Choisir son infrastructure cloud : public, privé, hybride ou multicloud selon contraintes et ambition

Le choix du modèle de cloud n’est pas un concours de slogans. Il dépend d’arbitrages concrets : confidentialité, élasticité, coûts, et compétences internes. Ordalie Santé a hésité entre cloud public et cloud hybride. D’un côté, le public offrait une richesse de services managés. De l’autre, certaines données très sensibles devaient rester dans un périmètre maîtrisé. Finalement, un hybride a été retenu, avec des charges variables en cloud public et une zone privée pour des workloads spécifiques.

Le modèle influe sur l’organisation. En cloud public, les équipes doivent apprendre à piloter des services plutôt qu’à administrer des serveurs. En cloud privé, l’entreprise conserve davantage de contrôle, toutefois elle conserve aussi davantage de responsabilités. Quant au multicloud, il peut limiter l’enfermement propriétaire. En revanche, il exige une discipline d’architecture et d’exploitation plus élevée. L’important est d’aligner le modèle sur la stratégie migration, plutôt que l’inverse.

Comparer les modèles : bénéfices réels et compromis

Le cloud public séduit par sa vitesse. Déployer une base managée ou un service d’IA se fait en heures, parfois en minutes. Cependant, la conformité peut imposer des limites. Il faut alors choisir des régions, des options de chiffrement, et des contrôles. Le cloud privé répond mieux aux exigences strictes, mais il peut ralentir l’accès aux innovations. Pour Ordalie Santé, le bon équilibre consistait à segmenter : données critiques en zone dédiée, et services de collaboration en public.

L’hybride est souvent présenté comme un pont. Pourtant, ce pont doit être entretenu. Il faut gérer réseau, identité, supervision, et cohérence des politiques. Par conséquent, l’hybride fonctionne bien quand l’entreprise investit dans l’intégration. Sinon, il crée deux mondes qui se comprennent mal. Le multicloud, lui, peut répondre à un besoin de résilience ou de négociation. Néanmoins, sans standards et automatisation, il devient un labyrinthe opérationnel.

Tableau d’aide à la décision : coûts, conformité, agilité

| Modèle | Quand il est pertinent | Points de vigilance | Levier d’optimisation IT |

|---|---|---|---|

| Cloud public | Charges variables, innovation rapide, services managés | Conformité, contrôle des coûts, gouvernance des accès | Right-sizing, instances réservées, politiques d’arrêt |

| Cloud privé | Données sensibles, exigences fortes de contrôle | Capex/Opex, capacité limitée, mise à jour continue | Automatisation, standardisation, consolidation |

| Hybride | Transition progressive, contraintes réglementaires | Complexité réseau, cohérence sécurité cloud | SD-WAN, IAM unifié, observabilité centralisée |

| Multicloud | Résilience, négociation fournisseur, besoins spécialisés | Compétences, outillage, portabilité applicative | Conteneurs, IaC, standards API, FinOps transverse |

Choisir un fournisseur : services, conformité, et risque de vendor lock-in

AWS, Azure et GCP dominent de nombreux projets, mais le “meilleur” dépend du contexte. Ordalie Santé a évalué l’écosystème : bases de données managées, options de chiffrement, et présence régionale. Ensuite, elle a étudié les certifications et les normes disponibles. Ce travail est factuel, donc plus défendable face aux audits. En parallèle, l’entreprise a regardé la compatibilité avec son existant, notamment l’annuaire et les outils de supervision.

Le risque d’enfermement propriétaire se traite dès l’architecture. Des standards comme Kubernetes, Terraform ou des bases compatibles open source favorisent la portabilité. Toutefois, renoncer à tous les services managés par peur du lock-in peut priver de gains majeurs. La voie réaliste est souvent hybride : utiliser du managé quand la valeur est nette, tout en encapsulant l’accès via des couches d’abstraction. Cette approche donne de la souplesse sans renoncer à l’efficacité. Une fois le “où” et le “avec qui” clarifiés, reste à décider “comment” migrer, car la méthode change tout.

Stratégie migration : méthodes (6R), planification par vagues et exécution sans interruption

La stratégie migration est l’ossature du projet. Sans elle, les équipes avancent à l’instinct et prennent des risques. Ordalie Santé a adopté une approche par “vagues”. D’abord, un pilote sur une application interne non critique a permis de tester réseau, identité, sauvegarde et supervision. Ensuite, la migration des applications a suivi un ordre guidé par la valeur et les dépendances. Cette progression réduit la pression sur la production, tout en accélérant l’apprentissage.

Le cloud computing change aussi la manière de déployer. Les scripts manuels deviennent des sources d’erreur. Donc, l’automatisation via Infrastructure as Code a été posée comme règle. Terraform a décrit l’infrastructure, tandis que des playbooks ont assuré la configuration. Cette discipline rend les environnements reproductibles, et facilite les audits. Par ailleurs, la communication aux métiers a été organisée : fenêtres de maintenance, impacts attendus, et canaux d’escalade. Une migration se joue autant sur la technique que sur la confiance.

Les “6R” de la migration : choisir le bon geste pour chaque application

Chaque application mérite sa décision. Le réhébergement (“lift and shift”) est rapide, mais il ne capture pas toujours les bénéfices du cloud. Le changement de plateforme optimise certaines briques, par exemple en passant à une base managée. La refonte (re-architect) vise le cloud natif, souvent via microservices. Le rachat remplace par du SaaS. Le retrait supprime une application inutile. Enfin, la conservation (“retain”) reporte une migration, quand le risque est trop élevé.

Ordalie Santé a combiné ces approches. Le portail patient a été modernisé, car la performance et l’élasticité étaient cruciales. En revanche, une application de laboratoire a été conservée temporairement, faute de support éditeur. Ce pragmatisme évite de transformer la migration en dogme. L’important est de justifier chaque choix, avec un bénéfice et un plan.

Planifier : jalons, tests, et plan de retour arrière

Un calendrier réaliste protège les équipes. Ordalie Santé a défini des jalons courts : design, préparation, migration, validation, puis stabilisation. À chaque étape, des critères d’acceptation ont été écrits : performance, sécurité cloud, et intégrité des données. Ensuite, un plan de rollback a été testé, pas seulement documenté. Cette différence est majeure, car un rollback non testé devient une fiction.

Les tests ne doivent pas être limités au fonctionnel. Des tests de charge ont simulé des pics, notamment lors des inscriptions aux services. De plus, des scénarios de panne ont été joués : indisponibilité d’une zone, perte d’un nœud, saturation réseau. Cette pratique, proche du chaos engineering, donne un signal clair. Si l’application tient dans le test, elle tient mieux dans la vraie vie.

Automatisation et outillage : accélérer sans perdre la maîtrise

Automatiser ne signifie pas déshumaniser. Cela signifie réduire les gestes répétitifs, afin de se concentrer sur les décisions. Ordalie Santé a utilisé des pipelines CI/CD, des contrôles de configuration, et des politiques de sécurité. En parallèle, les conteneurs ont facilité le packaging des applications. Kubernetes a permis une certaine portabilité, notamment dans un contexte hybride. Toutefois, l’entreprise a limité la complexité : tout ne doit pas finir en microservices.

Pour maîtriser coûts et performance, des outils d’optimisation ont été considérés. Les plateformes capables de simuler des scénarios de migration, comme des solutions d’optimisation dynamique, aident à comparer un lift and shift avec une migration optimisée. Elles peuvent suggérer des tailles d’instances plus réalistes, en s’appuyant sur l’historique d’usage. Ainsi, l’entreprise évite de payer des ressources “au cas où”. La prochaine étape devient alors la validation et la sécurisation post-bascule, car le vrai verdict tombe après la mise en service.

Après l’exécution, l’attention se déplace vers la qualité : performance, résilience, et contrôle des accès. C’est aussi le moment où la facture devient tangible, donc où l’optimisation IT doit être immédiate.

Sécurité cloud, gestion des données et optimisation IT : réussir l’après-migration sur la durée

La bascule n’est pas la fin. Elle marque plutôt le début d’une exploitation différente, où les erreurs peuvent se propager vite. Ordalie Santé a traité l’après-migration comme un produit : monitoring, alertes, et revues régulières. La sécurité cloud a été consolidée autour d’un principe : moindre privilège, partout. Ainsi, les comptes administrateurs permanents ont été réduits, et les actions sensibles ont été journalisées. En parallèle, le chiffrement a été activé au repos et en transit, avec une gestion des clés alignée sur les contraintes internes.

La gestion des données a demandé une attention particulière. Certaines bases ont été migrées avec réplication, pour limiter l’indisponibilité. D’autres ont été modernisées, en profitant de services managés. Dans tous les cas, des contrôles d’intégrité ont validé que les données étaient cohérentes. Par ailleurs, l’entreprise a mis à jour ses politiques de rétention. Cela évite de garder “tout pour toujours”, ce qui coûte cher et augmente le risque.

Contrôles de sécurité : identité, réseau, logs et posture

Le premier facteur d’incident reste souvent l’identité. Donc, Ordalie Santé a unifié l’IAM, imposé l’authentification forte, et revu les rôles. Ensuite, des politiques réseau ont segmenté les environnements. Les bases de données n’étaient plus exposées, et les accès passaient par des points contrôlés. Ce cloisonnement réduit l’impact d’une compromission.

Les logs, eux, sont la mémoire du système. Sans logs, une attaque ou un bug devient un jeu de devinettes. L’entreprise a centralisé journaux applicatifs, événements cloud, et traces. Puis, des alertes ont été configurées sur des signaux simples : augmentation des erreurs, création de clés, ou accès anormal. Enfin, des revues de posture ont vérifié les écarts : stockage public, ports ouverts, ou comptes oubliés.

Optimisation IT et maîtrise des coûts : du pilotage à l’action

Une facture cloud n’est pas qu’un total. C’est un puzzle : calcul, stockage, réseau, licences, et services. Par conséquent, Ordalie Santé a mis en place des revues hebdomadaires au début. Des actions rapides ont suivi : suppression de volumes orphelins, réduction de tailles, et achat d’engagements pour les charges stables. Ensuite, la cadence est devenue mensuelle, avec des objectifs par produit. Cette routine évite l’effet “surprise” en fin de trimestre.

Les coûts réseau, souvent sous-estimés, ont été surveillés. Les transferts inter-régions et les sorties Internet peuvent grimper vite. Donc, l’architecture a été ajustée : cache, rapprochement des services, et limitation des flux inutiles. De plus, des politiques de cycle de vie ont déplacé des données froides vers des stockages moins chers. Cette approche combine sobriété et performance, sans réduire la qualité.

Support, maintenance et résilience : maintenir la promesse dans le temps

Le support doit être pensé comme un système. Ordalie Santé a défini une astreinte, des runbooks, et des niveaux de service internes. En parallèle, les mises à jour ont été automatisées autant que possible, notamment sur les composants gérés. Cette discipline réduit l’exposition aux vulnérabilités. De plus, la documentation a été enrichie au fil des incidents, car une documentation figée vieillit mal.

La résilience, enfin, a été renforcée. Sauvegardes testées, restaurations chronométrées, et objectifs de reprise définis avec les métiers. Ainsi, le DSI a pu expliquer ce qui est récupérable, et en combien de temps. Cette transparence évite les promesses intenables. À ce stade, l’organisation ne “subit” plus son infrastructure cloud : elle la pilote. C’est l’insight central d’une migration cloud durable.

Quels sont les premiers systèmes à migrer pour réduire le risque ?

Il est généralement plus sûr de commencer par des applications non critiques, avec peu de dépendances et des données limitées. Cela permet de valider réseau, identité, sauvegarde, supervision et processus de déploiement. Ensuite, les systèmes plus sensibles peuvent être migrés par vagues, selon leur valeur métier et leurs contraintes de conformité.

Comment éviter que la facture cloud n’explose après la migration ?

La maîtrise passe par une gouvernance FinOps : tags obligatoires, budgets par produit, alertes de dépassement, et revues régulières. Ensuite, des actions concrètes comptent : right-sizing, extinction des environnements inutilisés, optimisation du stockage, et choix d’engagements (réservations) pour les charges stables. Enfin, surveiller les coûts réseau est essentiel, car les transferts peuvent devenir un poste majeur.

Quelles pratiques de sécurité cloud sont incontournables dès le départ ?

Les fondamentaux sont : gestion stricte des identités (moindre privilège, MFA), segmentation réseau, chiffrement au repos et en transit, centralisation des logs, et surveillance des configurations. Il faut aussi intégrer des contrôles automatisés dans les pipelines (DevSecOps) afin d’éviter que des erreurs de configuration ne se retrouvent en production.

Faut-il privilégier un lift and shift ou une refonte cloud native ?

Le lift and shift accélère la bascule, mais il peut conserver les défauts de l’existant et limiter les gains. Une refonte cloud native apporte davantage d’élasticité et de résilience, mais elle coûte plus en temps et en compétences. Une stratégie équilibrée consiste à combiner plusieurs approches (6R) : lift and shift pour certains périmètres, modernisation ciblée pour les applications qui créent le plus de valeur.

Comment limiter le vendor lock-in tout en profitant des services managés ?

La limitation du lock-in repose sur des standards (conteneurs, Kubernetes, Terraform), des interfaces d’accès abstraites, et une séparation claire entre logique métier et services spécifiques. Les services managés peuvent être utilisés lorsque le bénéfice est net, tout en documentant une option de sortie réaliste : export des données, alternatives, et coûts de transfert.

Passionnée par l’innovation et les technologies émergentes, j’explore chaque jour les tendances qui façonnent notre avenir numérique. Avec 40 ans d’expérience de vie, je mets un point d’honneur à rendre accessible et captivante l’actualité tech pour tous.